Egy új távoli hozzáférést biztosító trójai (RAT) terjed Androidon, amely kihasználja a Google Play Áruházat, és kártékony változatokat készít valódi androidos alkalmazásokból.

A Cellik RAT valódi alkalmazásokba csomagolva kerüli meg az Android védelmi rendszereit, és teljes hozzáférést szerez a telefonhoz. A kártevő neve Cellik, létezéséről az iVerify számolt be. Ez a RAT azért különösen veszélyes, mert a teljes eszköz feletti irányítás mellett képes arra is, hogy rosszindulatú felhasználók a Google Play Áruházban elérhető, egyébként teljesen legális alkalmazásokkal együtt terjesszék.

A Cellik az úgynevezett „x-as-a-service” kategóriába tartozik. A kiberbűnözők ma már szinte mindent szolgáltatásként vásárolhatnak meg, jelszólopókat, zsarolóvírusokat, adathalász csomagokat és más kártevőket. A Cellik egy „érett” malware, amelyet még alacsony technikai tudással rendelkező támadók is könnyedén használhatnak.

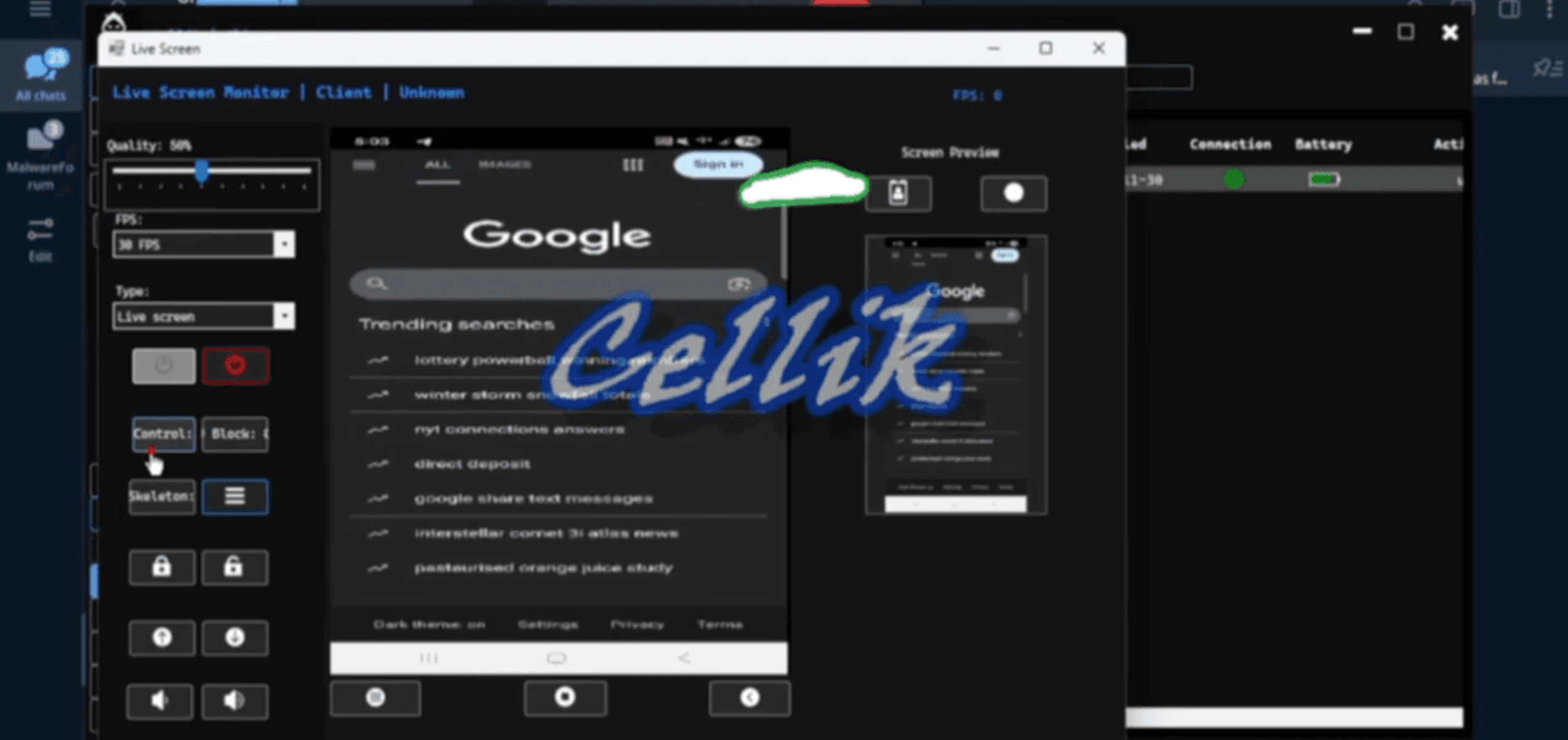

Amint a Cellik felkerül egy Android-telefonra, a támadó teljes irányítást kap az eszköz felett. A kártevő képes élőben közvetíteni a képernyőt a támadónak, aki akár távolról is vezérelheti a készüléket. A malware billentyűnaplózóval is rendelkezik, de ez még nem minden. Lehetővé teszi az értesítések, az egyszer használatos kódok, valamint a telefon fájlrendszerének megfigyelését is. Igen, ez magában foglalja az érzékeny böngészőadatokat, például a cookie-kat és a böngészőben elmentett jelszavakat is.

Az iVerify kiemeli, hogy a Cellikkel a támadó minden fájlunkat láthatja, le- és feltölthet adatokat, törölhet fájlokat, sőt hozzáférhet a telefonhoz kapcsolt felhőtárhelyekhez is. Weboldalakat nyithat meg, linkekre kattinthat és űrlapokat tölthet ki, mindezt úgy, hogy a felhasználó semmit sem lát a képernyőn.

Ezek a képességek önmagukban nem újak. Ami igazán veszélyessé teszi a Celliket, az az, hogy álréteget (overlayt) tud megjeleníteni az alkalmazások felett (például hamis bejelentkezési képernyőket). Emellett rendelkezik egy injektor-építővel is, amely különböző alkalmazásokhoz szabható.

Ez a „RAT-as-a-service” egy automatikus APK-készítőt is tartalmaz. Képes böngészni az Androidos Play Áruházat, letölteni egy legális alkalmazást, „ráhúzni” a Celliket, majd újracsomagolni az egészet, hogy a támadó továbbterjeszthesse az áldozatok felé. Így a Cellik képes megkerülni a Play Áruház biztonsági megoldásait (például a Play Protect ellenőrzéseit). A Google Play Protect ugyan képes felismerni az ismeretlen vagy rosszindulatú alkalmazásokat, de egy népszerű appba rejtett trójai könnyebben átcsúszhat a szűrőkön.

A védekezésben a legfontosabb, hogy naprakész legyél a social engineering módszerekkel kapcsolatban, és nagyon megválogasd, honnan töltesz le alkalmazásokat. A kártevők kockázatának csökkentése érdekében ragaszkodj a hivatalos alkalmazásboltokhoz. Ne sideload-olj, hacsak nem feltétlenül szükséges. Ha mégis megteszed, az APK-kat manuálisan telepítsd, és ellenőrizd a hash-eket és az aláírásokat. Egy olyan biztonsági megoldás is segíthet, amely felismeri és kezeli a kártevőket a telefonodon.